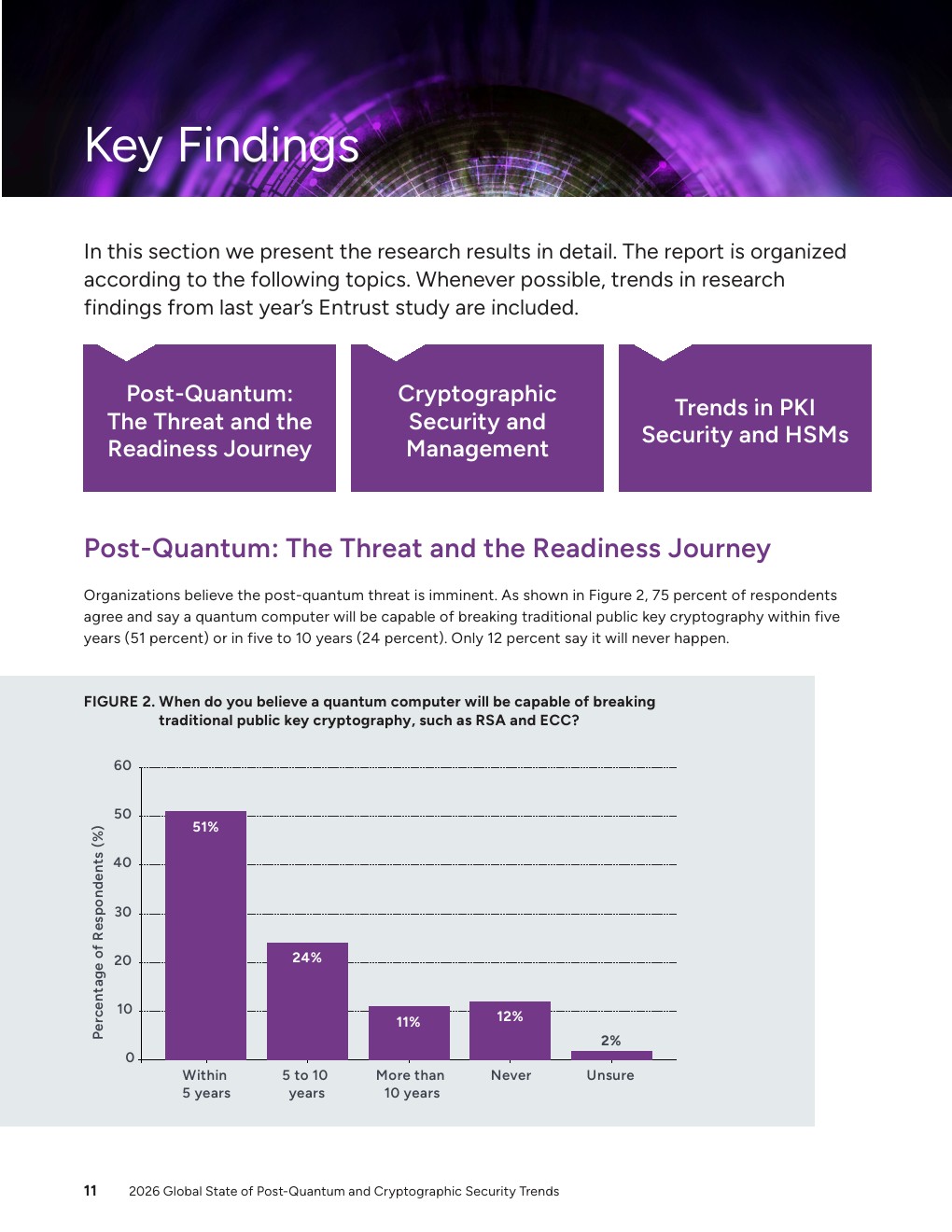

2026年的密码安全环境,已不再是单一技术演进,而是多重压力的叠加共振。报告基于六个国家和地区4149名IT与安全负责人的调研结果显示,75%的受访者认为量子计算将在十年内破解RSA与ECC,其中51%预计五年内实现,仅12%认为不会发生 。然而,真正启动后量子准备的组织仅占38%,较上一年度下降3个百分点。认知高度集中,行动却明显滞后,成为当前全球密码安全治理的第一道裂缝。

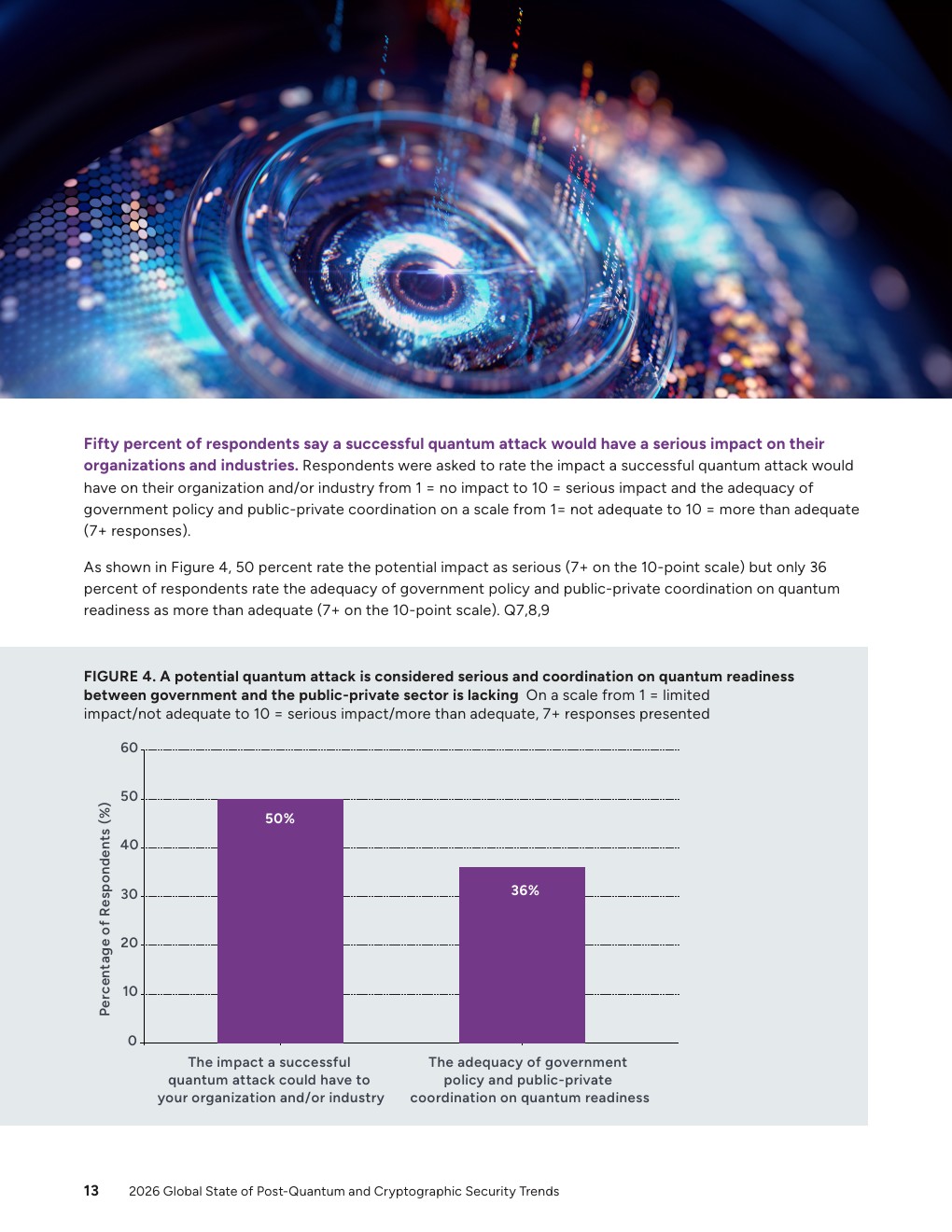

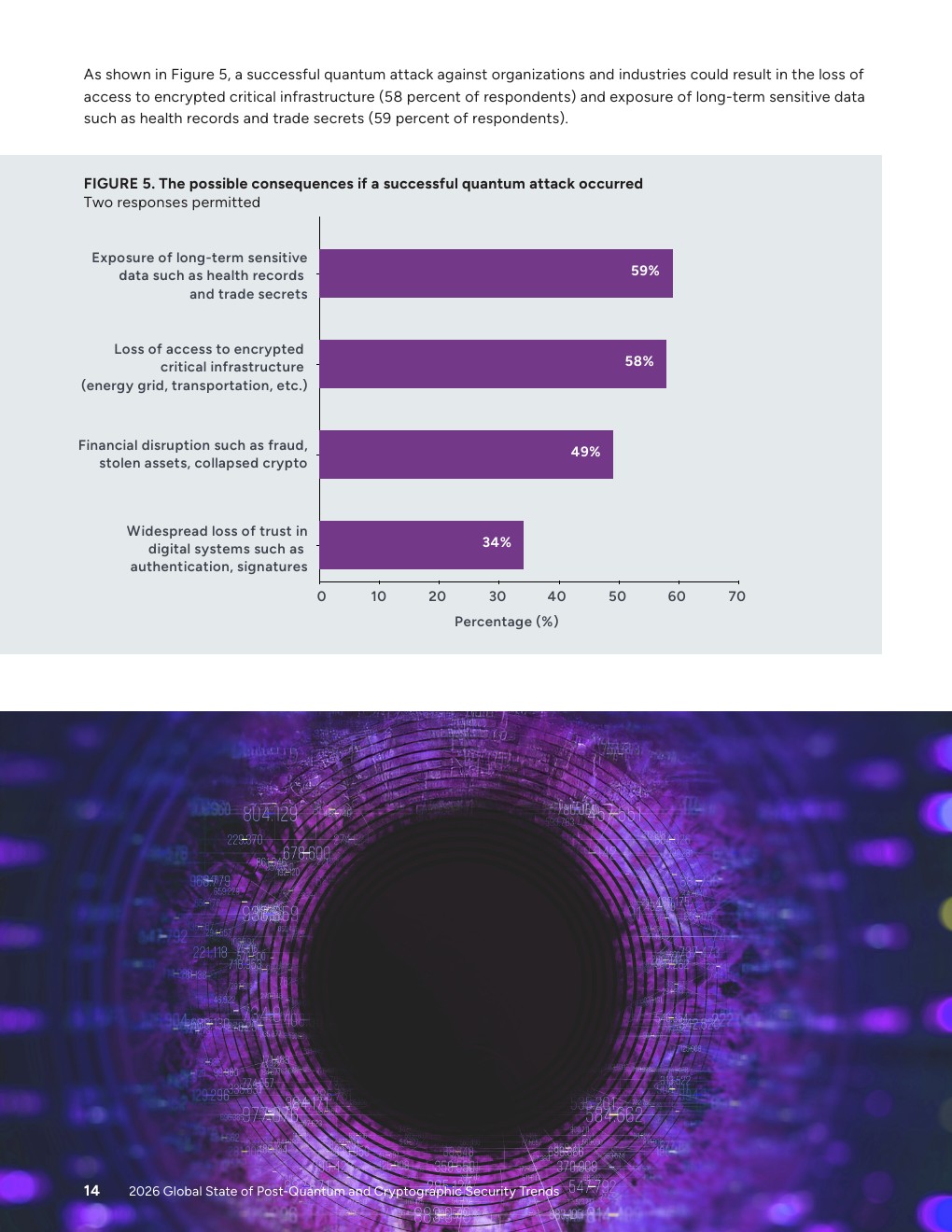

风险预期已高度明确。50%的受访者认为量子攻击将对组织和行业产生严重冲击;59%担忧长期敏感数据暴露,58%担心关键基础设施失去加密访问能力,49%预期金融系统受扰。但仅36%认为政府与公私协作在量子准备方面“充分有效”。在威胁感知与制度协同之间,仍存在明显缺口。这种缺口,使企业不得不在高度不确定的政策环境中自行承担迁移与投资决策风险。

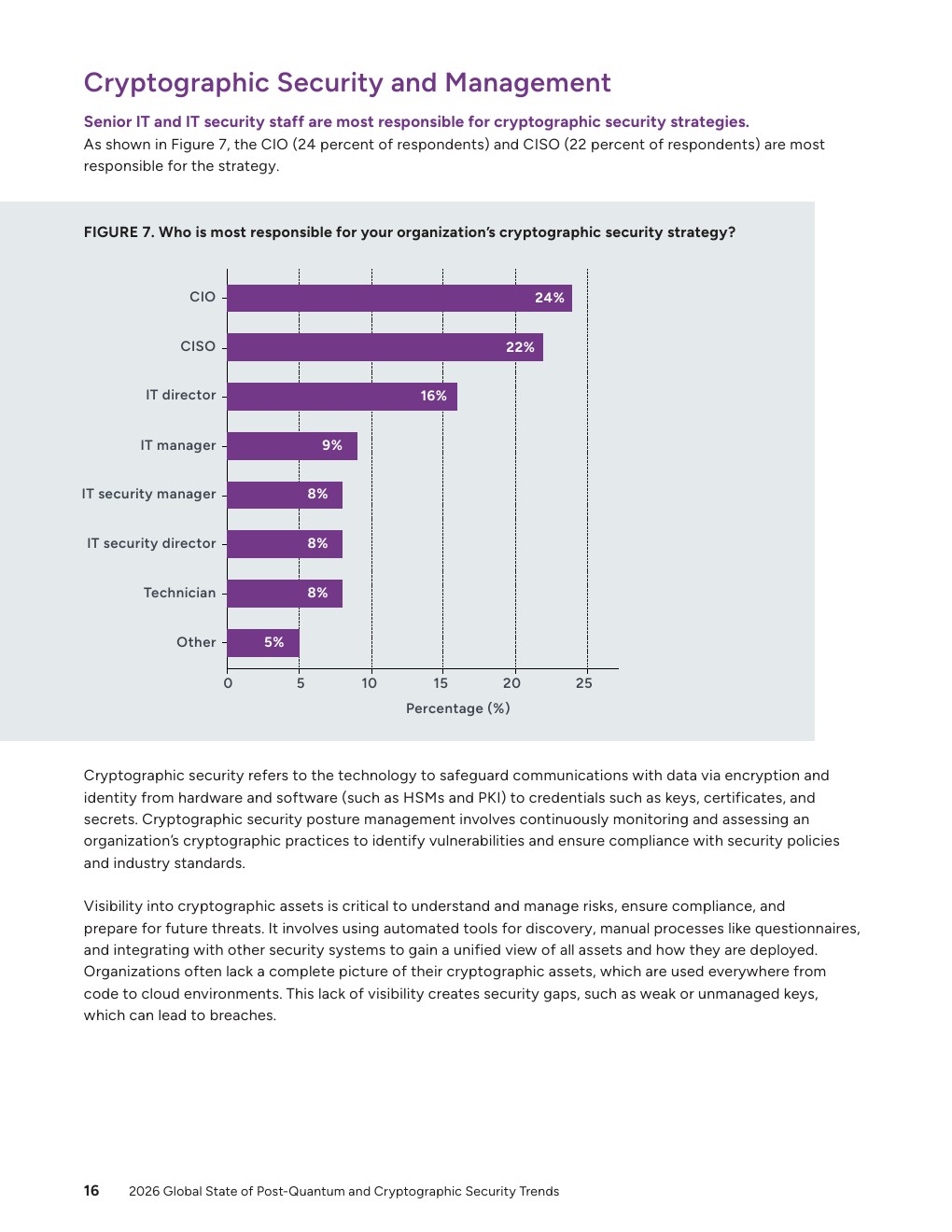

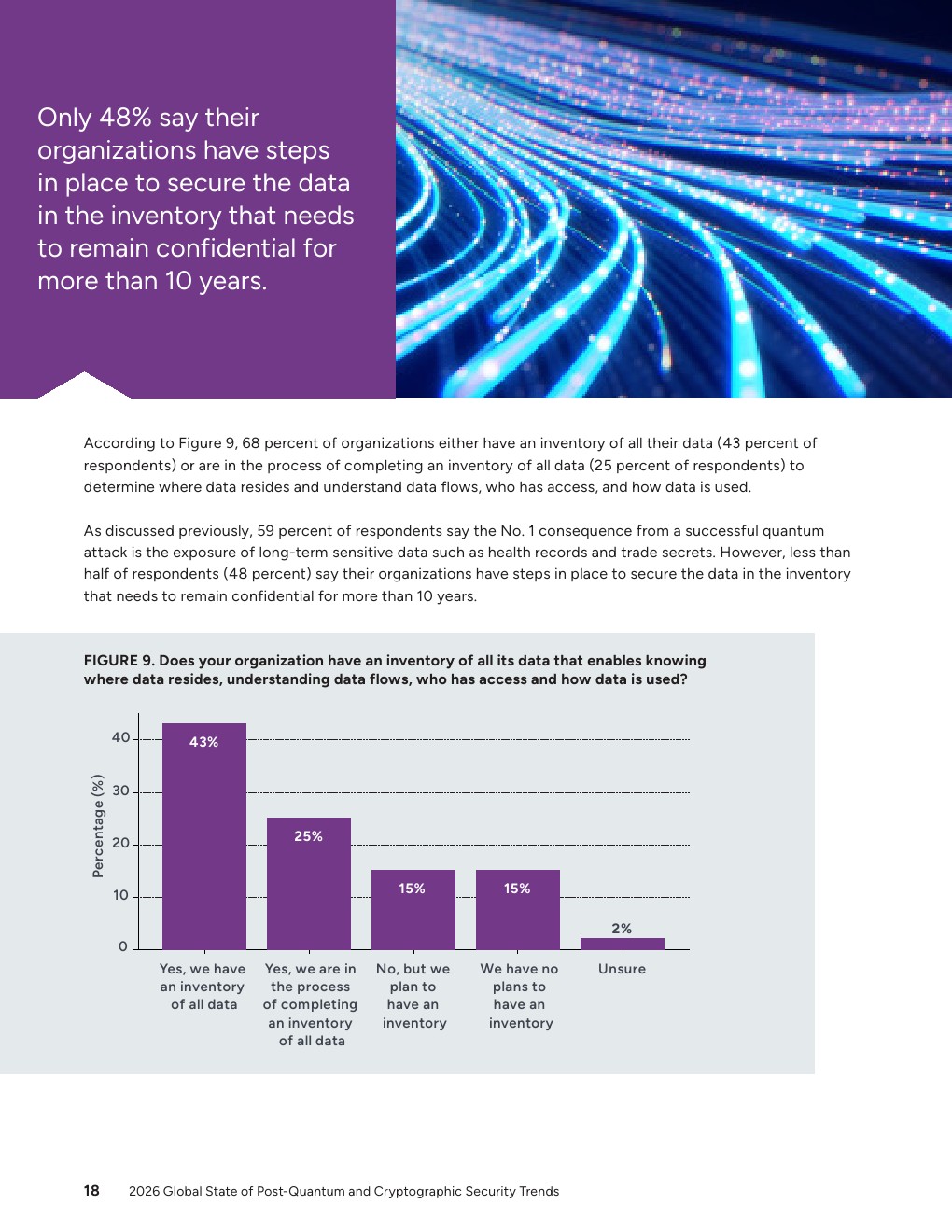

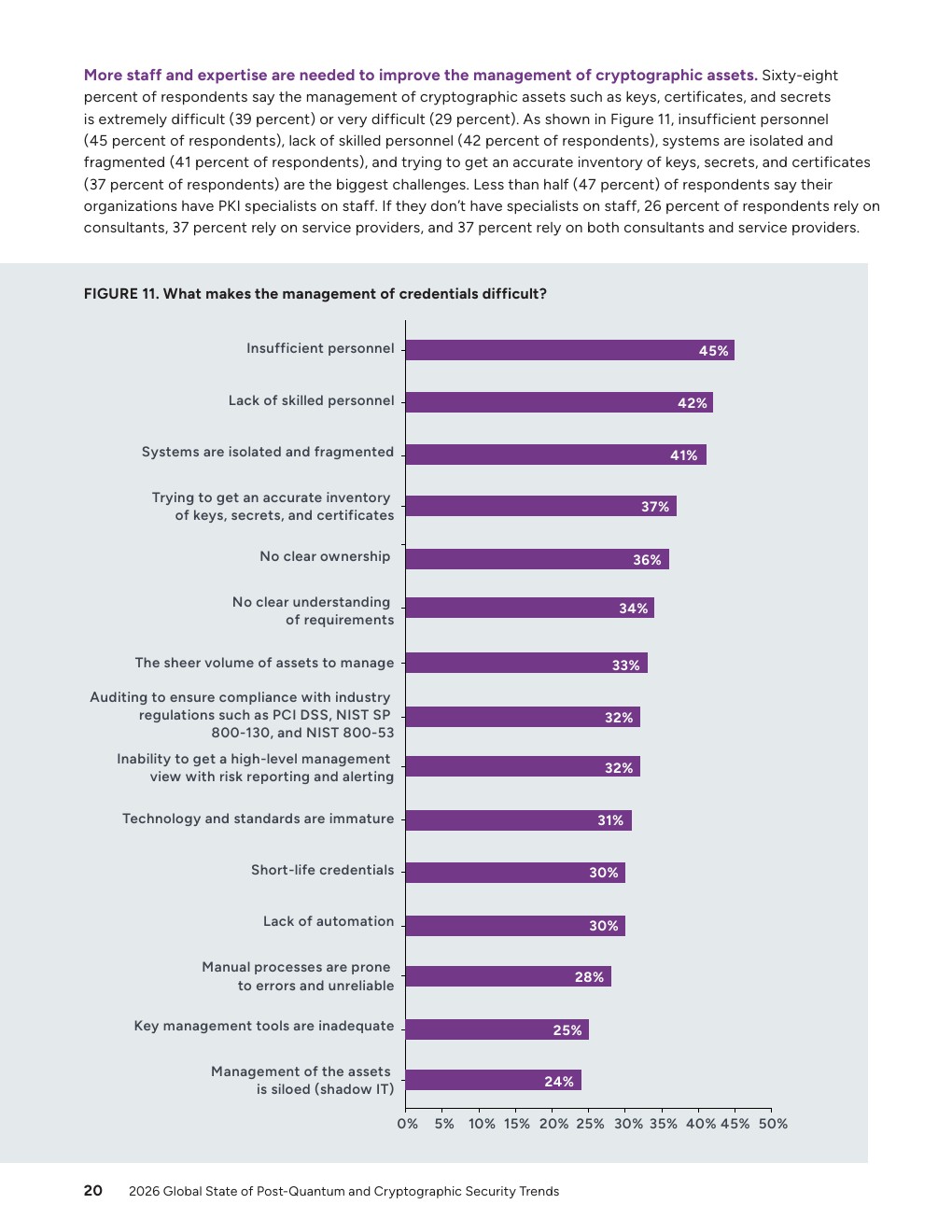

真正掣肘转型的,并非算法本身,而是治理基础。41%的组织将“无法有效发现和清点加密资产”列为迁移PQC的首要障碍;预算不足占39%,内部专业能力不足占38%,两项指标同比显著上升。当前仅43%的组织对加密资产与证书具备完整可视性,对密钥与秘密实现完整可视性的比例降至40%。尽管68%的组织已建立或正在建立数据资产清单,但只有48%对需保密十年以上的数据采取了系统性保护措施。基础不牢,意味着任何大规模算法替换都将伴随运营风险。

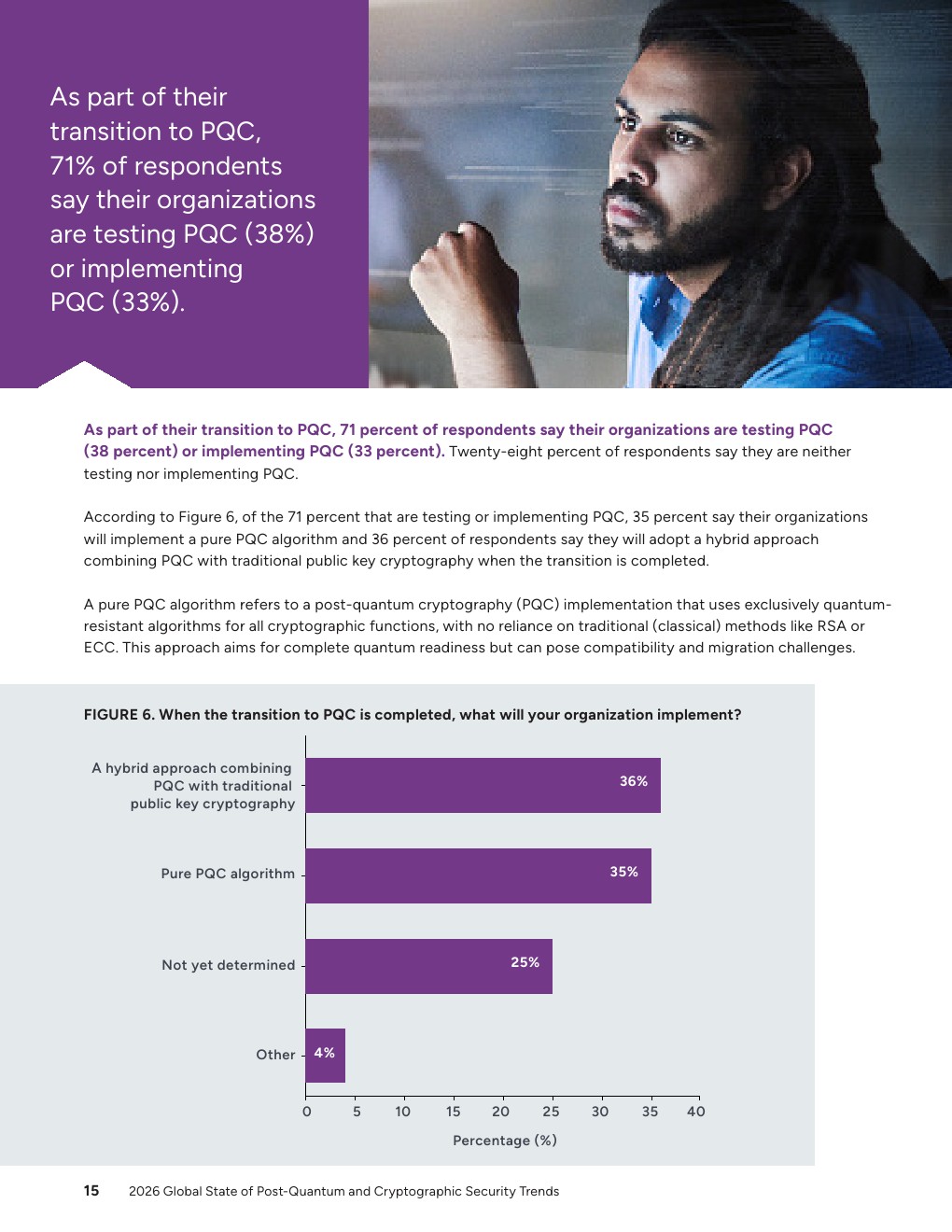

从实施进度看,71%的组织已测试或部署PQC,其中38%处于测试阶段,33%进入实施阶段。在最终路径选择上,36%倾向混合架构,35%选择纯PQC方案。但真正具备完整加密敏捷能力的组织仅26%,另有31%处于部分实施状态。加密敏捷不足,意味着未来算法升级仍需依赖大规模人工改造,而非策略级切换。换言之,迁移路径虽已开启,但体系弹性仍然不足。

与此同时,PKI与HSM生态正经历结构性转型。内部企业CA使用率由60%降至46%,而合作伙伴提供服务比例由18%跃升至40%,公有云私有CA部署升至37%。46%的受访者认为现有PKI无法支持新应用,较上年上升12个百分点。HSM使用率由55%提升至66%,其中63%用于保护PKI,数据库加密与令牌化场景占比均达49%。证书有效期未来将压缩至47天,这意味着证书生命周期管理将从年度运维问题转变为月度自动化工程问题,治理复杂度显著上升。

区域层面亦呈现分化。DACH地区后量子准备度达到45%,高于美国的40%;加拿大与DACH分别有56%与55%的受访者预计五年内出现可破解传统加密的量子计算。然而,DACH在加密资产可视性方面仅33%,显现出战略推进与底层治理能力之间的不对称。这种不对称若持续存在,未来将直接影响迁移质量与运营稳定性。

综合来看,全球密码安全体系已进入结构性重构期。量子威胁并非唯一变量,证书周期压缩、云化迁移、监管强化与资源约束正在同步发酵。未来三至五年,真正区分领先者与跟随者的,不是是否宣布采用PQC,而是能否完成加密资产全面盘点、建立集中治理体系,并构建可持续的加密敏捷能力。量子临界点或许尚未到来,但密码治理的临界点已经出现。

文档链接将分享到199IT知识星球,扫描下面二维码即可查阅!

更多阅读: